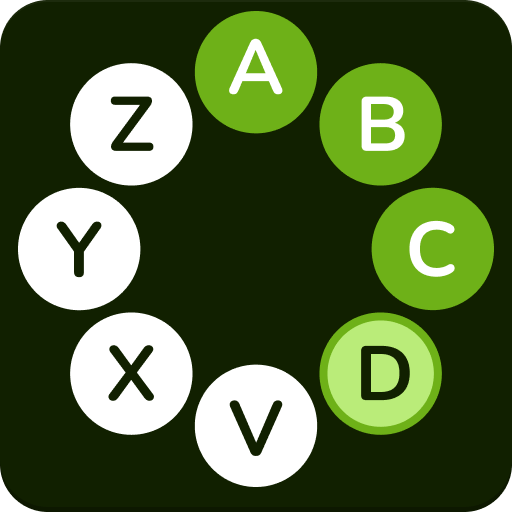

Juego de palabras sobre los delitos

A

B

C

D

E

F

G

H

I

L

M

N

O

P

R

S

W

X

Contiene la

A

Es el maltrato físico y/o psicológico deliberado y continuado que recibe un niño por parte de otro u otros en el ámbito escolar

Empieza por

B

Asociación en red (nets) de máquinas autónomas (robots) que forman un grupo de equipos que ejecutan una aplicación controlada y manipulada por el artífice del botnet

Empieza por

C

consiste en la obtención de los números secretos de la tarjeta de crédito, a través de técnicas de phishing, para realizar compras a través Internet.

Contiene la

D

Acción encaminada a establecer una relación y control emocional sobre un niño/a, cuya finalidad última es la de abusar sexualmente del/la menor.

Contiene la

E

Programa o dispositivo que registra las combinaciones de teclas pulsadas por los usuarios, y las almacena para obtener datos confidenciales como contraseñas, contenido de mensajes de correo, etc. La información almacenada se suele publicar o enviar por internet.

Contiene la

F

e define como “toda representación, por cualquier medio, de un niño dedicado a actividades sexuales explícitas, reales o simuladas, o toda representación de las partes genitales de un niño, con fines primordialmente sexuales”

Contiene la

G

Manipulación de la resolución de nombres de dominio producido por un código malicioso, normalmente en forma de troyano, que se nos ha introducido en el ordenador mientras realizábamos una descarga, y que permite que el usuario cuando introduce la dirección de una página web, se le conduzca en realidad a otra falsa, que simula ser la deseada

Empieza por

H

Persona que posee elevados conocimientos de sistemas y seguridad informática, los cuales pueden emplear en beneficio propio y de la comunidad con que comparten intereses

Contiene la

I

Las técnicas denominadas "phishing" consisten en el envío de correos electrónicos, en los cuales el usuario cree que el remitente se trata de una entidad reconocida y seria (usualmente bancos), en los que se solicita al mismo que por unos u otros motivos debe actualizar o verificar sus datos de cliente a través, normalmente, de un enlace a una página que simula ser de la entidad suplantada.

Contiene la

L

La conducta consiste en favorecer la entrada, estancia o salida del territorio nacional de personas menores de edad con el propósito de su explotación sexual empleando violencia, intimidación o engaño, o abusando de una situación de superioridad o de necesidad o vulnerabilidad de la víctima o para iniciarla o mantenerla en una situación de prostitución.

Contiene la

M

Todo tipo de comunicación no solicitada, realizada por vía electrónica. De este modo se entiende por Spam cualquier mensaje no solicitado y que normalmente tiene el fin de ofertar, comercializar o tratar de despertar el interés respecto de un producto, servicio o empresa.

Contiene la

N

Fraude similar al phishing, con el que comparte el objetivo de obtener datos confidenciales de usuarios, para acceder a sus cuentas bancarias. Consiste en el envío masivo de correos electrónicos o la publicación de anuncios en webs, en los que se ofrecen supuestos empleos muy bien remunerados.

Contiene la

O

Hace referencia al uso de técnicas de suplantación de identidad generalmente con usos maliciosos o de investigación

Empieza por

P

“Abuso cometido con niños”. El término « abuso » significa cualquier uso excesivo del propio derecho que lesiona el derecho ajeno, en tanto que agresión significa acometimiento, ataque; mientras que en el abuso la violencia o intimidación no parece significativa del concepto, en la agresión es inequívoca.

Contiene la

R

El término Malvare (Acrónimo en inglés de: "Malcious software") engloba a todos aquellos programas "maliciosos" (troyanos, virus, gusanos, etc.) que pretenden obtener un determinado beneficio, causando algún tipo de perjuicio al sistema informático o al usuario del mismo.Moobing: Situación en que una persona o grupo de personas ejercen una violencia psicológica extrema, de forma sistemática, durante un tiempo prolongado sobre otra persona en el lugar de trabajo.

Empieza por

S

Es una variante del phishing, que utiliza los mensajes a teléfonos móviles, en lugar de los correos electrónicos, para realizar el ataque.

Empieza por

W

También se denominan “micro espías” o “pulgas” y son imágenes transparentes dentro de una página web o dentro de un correo electrónico con un tamaño de 1×1 pixeles. Al igual que ocurre con las cookies, se utilizan para obtener información acerca de los lectores de esas páginas o los usuarios de los correos, tales como la dirección IP de su ordenador, el tipo y versión de navegador del internauta, el sistema operativo, idioma, cuanta gente ha leído el correo, etc.

Contiene la

X

Del inglés, engaño o bulo. Se trata de bulos e historias inventadas, que no son más que eso, mentiras solapadas en narraciones cuyo fin último es destapar el interés del lector o destinatario. Dichas comunicaciones pueden tener como finalidad última: Conseguir dinero o propagar un virus.

|